大规模邮件传播LockBit勒索软件的警告

关键要点

采用Phorpiex僵尸网络,LockBit勒索软件在4月底每天发送数百万封邮件。这次攻击是Phorpiex首次以如此高的频率传播LockBit勒索软件。使用的LockBit变体为LockBit Black30,疑似源自2019年泄露的构建器。邮件钓鱼攻击通过“Jenny Green”等发送者姓名进行伪装,以诱使用户打开含有恶意软件的ZIP文件。根据Proofpoint的研究人员在周二揭示的信息,大规模邮件传播LockBit勒索软件的事件发生在4月底,每天发送数百万封邮件。

研究人员表示,这是他们首次看到Phorpiex被用来传播LockBit勒索软件,并且数量如此巨大。在2019年,Phorpiex也被称为Trik或Tldr被认为拥有超过100万台Windows计算机,且被设计用于传播网络钓鱼和载有恶意软件的邮件。

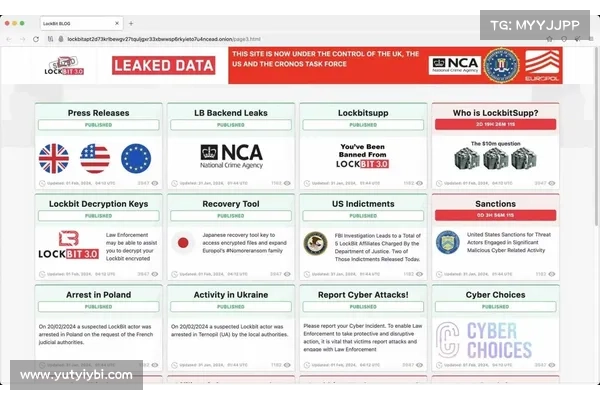

梯子vpn此轮攻击中使用的LockBit变体为LockBit Black也称为LockBit 30,表明此次事件背后的威胁行为者可能是从2022年泄露的LockBit构建器中获取了工具。

在这一反常的邮件攻击中,邮件发送者假以“Jenny Green”或“Jenny Brown”的身份,邮件主题如“你的文件”和“你的照片”,目的是诱使不知情的收件人打开一个包含恶意程序的ZIP文件。

Proofpoint的威胁研究员Selena Larson在接受SC媒体采访时指出:“虽然不常见,但仍需注意的是,勒索软件仍可以作为电子邮件威胁数据中的第一阶段有效载荷进行传递。攻击链并不复杂,攻击者利用与业务相关的内容和‘文件’作为诱饵,试图与合法电子邮件混合,以让毫无防备的用户与其互动。”

ZIP文件中的可执行文件会连接到Phorpiex,从而下载LockBit样本,最终加密受害者的文件并留下赎金通知,同时表现出“数据盗取行为”。

Proofpoint指出,尽管Phorpiex自2011年左右以来一直活跃,但其开始帮助传播勒索软件和数据外泄活动是自2018年起。研究人员在2020年之前并未观察到通过电子邮件以高频次传播的勒索软件。

研究人员指出:“这一活动特别值得注意的是,由于每天数百万封的消息,这在网络环境中并不常见。最近观察到的LockBit Black活动的消息数量和频率,达到了自Emotet活动以来未曾见过的数量。”

如何对抗勒索软件垃圾邮件

尽管通过电子邮件直接传播锁定勒索软件的情况不常见,但这种攻击方法强调了采取主动和以人为本的安全策略的重要性。Larson表示,LockBit构建器的泄露将危险的恶意软件交到较低水平的威胁行为者手中,甚至是最低复杂度的攻击链也可能导致灾难性的数据显示和安全漏洞。

她补充道:“防御勒索软件的第一道防线是确保组织免受初始感染。换句话说,阻止加载器就能阻止勒索软件。”关于此次活动,Proofpoint主动阻止了邮件威胁进入客户的收件箱。

电子邮件的社交工程依然是恶意行为者的有效策略,Verizon的2024年数据泄露调查报告(DBIR)显示,用户平均只需21秒就会点击网络钓鱼模拟链接。此外,KnowBe4的2023年各行业网络钓鱼基准报告发现近三分之一332的员工会中招。

电子邮件钓鱼活动的简单性和有效性使得以第一阶段有效载荷的形式传播勒索软件成为机会主义威胁行为者的一种吸引人的策略